Ob wir es wollen oder nicht, Künstliche Intelligenz (KI) hält Einzug in unsere Unternehmen. Fast alle namhaften Softwarehersteller wie Adobe, Microsoft und Salesforce integrieren KI-Funktionen in ihre Tools. Darüberhinaus gibt es natürlich eine Menge Stand-Alone KI-Tools die von den Mitarbeitern auch manchmal ohne unser Wissen genutzt werden. Wir müssen uns also mit dem Thema auseinandersetzen. Trotz der vielen Vorteile von KI müssen wir uns auch den Risiken bewusst sein.

Ich persönlich bin ja eher ein Spielkind und freue mich über jede neue technische Möglichkeit. Ich teste mit Begeisterung neue Tools und erlerne neue Fähigkeiten. Und ich lerne natürlich auch durch Gespräche mit meinen Kunden. Gemeinsam haben wir 3 Schritte erarbeitet, die es Unternehmen erleichtert, KI sinnvoll einzuführen.

Der erste Schritt besteht darin, eine Strategie zur Integration von künstlicher Intelligenz im Unternehmen zu formulieren. Ohne eine solche Strategie werden Mitarbeiter möglicherweise ohne Plan vorgehen und kostenlose oder Open-Source-KI-Tools nutzen.

Grundsätzlich sehe ich 3 Optionen:

A) Wir können entweder gar keine KI einsetzen,

B) sie sehr gezielt und maßvoll einsetzen oder

C) die Grenzen des Machbaren erweitern und jedes verfügbare Tool testen.

Und dann gibt es natürlich noch alles dazwischen. Ein Richtig oder Falsch gibt es hier nicht. Es stellt sich nur die Frage, wie lange eine Strategie umsetzbar ist. Wer sich heute komplett gegen KI entscheidet wird vielleicht morgen kein erfolgreiches Unternehmen mehr führen. Wer im Umkehrschluss jeden Trend mitmacht benötigt schon einen ziemlich großen Risikoappetit.

Ich vergleiche die Situation gerne mit dem Aufkommen der ersten Cloud-Anwendungen. Die Hersteller haben ganz gerne eine Cloud-First Strategy propagiert, Unternehmen haben aber oft nur langsam migriert und viele wollen das immer noch nicht. Ich vermute nur, dass wir diesmal einfach überrollt werden bzw. nicht so lange Zeit für eine Entscheidung haben, wie bei der Einführung von Cloud-Anwendungen.

Zweiter Schritt: Die Einführung von KI-Werkzeugen sollte ins Risikomanagement aufgenommen werden. Hierbei gibt es drei wesentliche Aspekte, bzw. Risikokategorien:

- Risiken durch den Einsatz von KI gegen das Unternehmen: Beispiele hierfür sind echt klingende Phishing-Mails oder Hacker-Angriffe mithilfe von KI-gestützten Tools.

- Risiken durch den Einsatz von KI im Unternehmen: Dazu zählen Datenschutzverletzungen bei der Verarbeitung personenbezogener Daten sowie Urheberrechtsverletzungen bei der Nutzung von generierten Inhalten. Aber auch die Verletzung der Vertraulichkeit eigener oder fremder Betriebsgeheimnisse.

- Risiken beim eigenen Training oder Entwickeln von KI-Tools: Angriffsvektoren wie Prompt Poisoning oder ein unautorisiertes Verändern der Trainingsdaten sollten berücksichtigt werden. Darüber hinaus muss besonders hier die Gesetzgebung genau im Auge behalten werden, denn die KI-Verordnung und die KI-Haftungs-Verordnung werden kommen.

Der dritte Schritt ist die Integration von KI im Bereich Cybersecurity. Dies beinhaltet das Durchspielen von KI-gestützten Angriffsszenarien und die Einbindung der Tools in Schwachstellen- und Vorfallsmanagement. Dabei sollte auch beachtet werden, dass KI zur Verbesserung dieser Bereiche eingesetzt werden kann. Ich sehe hier tatsächlich mittelfristig einen „Krieg der KI“ auf uns zukommen. KI gestützte Angriffe werden sich mit rein menschlichen Methoden nicht mehr abwehren lassen. Die Möglichkeiten, die KI und Machine Learning hier bieten, können den Schutz enorm erhöhen. Aber natürlich können KI-Tools auch Schwachstellen enthalten und müssen entsprechend überwacht werden und es kann zu Sicherheitsvorfällen kommen, die entsprechend bearbeitet werden können.

Zusammenfassend sollten Unternehmen eine klare Strategie formulieren, das Thema Künstliche Intelligenz ins Risikomanagement integrieren und es in alle Bereiche der Cybersecurity einbeziehen.

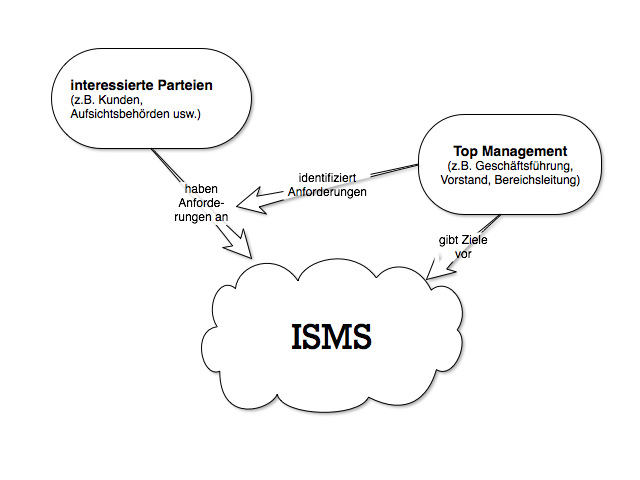

Ein funktionierendes ISMS, wie es viele unsere Kunden bereits betreiben, ist genau das richtige Vehikel um diesen Plan zu formulieren und umzusetzen.